OnionDuke, el APT a través de Tor

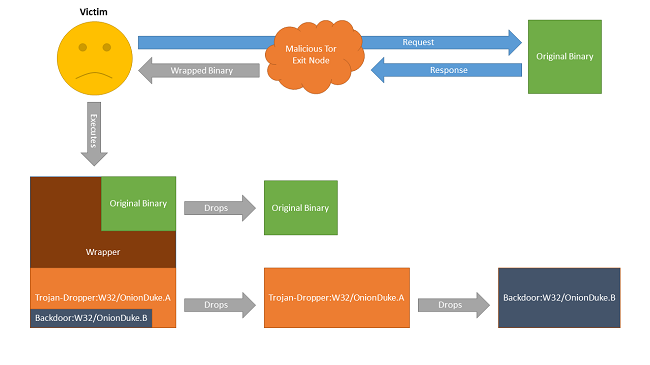

En el módulo de Hacking Ético del Máster en Ciberseguridad se estudiaron que son los APTs. Un APT, Advanced Persistent Threat, es un conjunto de procesos que están diseñados de forma específica para un objetivo. Se suelen usar en el ciber-espionaje y son difíciles de detectar. En el último mes se ha descubierto un “exit node” malicioso en Tor ubicado en Russia, el cual distribuía malware que lanzaba ataques de ciber-espionaje a agencias gubernamentales Europeas. Este nodo hacia que las víctimas se bajaran e instalaran un fichero que funcionaba como puerta trasera para que los hackers tuvieran acceso directo a sus sistemas. Este malware se ha llamado OnionDuke y se cree que lleva infectando ejecutables desde Octubre de 2013. Su objetivo es robar credenciales e información del sistema de las máquinas infectadas, pudiendo evadir a los antivirus y con la característica de poder bajar malware adicional. El funcionamiento de OnionDuke se explica con la siguiente imagen:  Cuando una víctima intenta bajarse un fichero a través del nodo, éste aprovecha para infectar el ejecutable que pasa a través del tráfico sin cifrar para crear un “wrapper”, el cual contiene el ejecutable original y un segundo, que será el malware. Durante la ejecución, el wrapper ejecuta ambos ejecutables, haciendo creer al usuario que todo va bien y que se está ejecutando el original. A causa de este APT, a pesar que Tor sea una red anónima se pueden robar las credenciales de los usuarios, por lo que no es buena idea bajar binarios sin cifrar de Tor o de cualquier otra red. Se puede obtener más información en los siguientes links: http://thehackernews.com/2014/11/onionduke-apt-malware-served-through_17.html https://www.f-secure.com/weblog/archives/00002764.html

Cuando una víctima intenta bajarse un fichero a través del nodo, éste aprovecha para infectar el ejecutable que pasa a través del tráfico sin cifrar para crear un “wrapper”, el cual contiene el ejecutable original y un segundo, que será el malware. Durante la ejecución, el wrapper ejecuta ambos ejecutables, haciendo creer al usuario que todo va bien y que se está ejecutando el original. A causa de este APT, a pesar que Tor sea una red anónima se pueden robar las credenciales de los usuarios, por lo que no es buena idea bajar binarios sin cifrar de Tor o de cualquier otra red. Se puede obtener más información en los siguientes links: http://thehackernews.com/2014/11/onionduke-apt-malware-served-through_17.html https://www.f-secure.com/weblog/archives/00002764.html